手机游戏排行榜

没有哪次黑帽大会在结束前不向IT界扔出几个重磅炸弹的。黑帽大会的听众们经常在现场目瞪口呆的发现他们以前认为钢筋铁骨一般的安全措施在一些黑帽研究员面前瞬间变成了扑克牌搭成的纸房子。Moxie Marlinspike就是其中的一位研究员,这次在拉斯维加斯,他向人们展示

大小: 版本:

点击下载

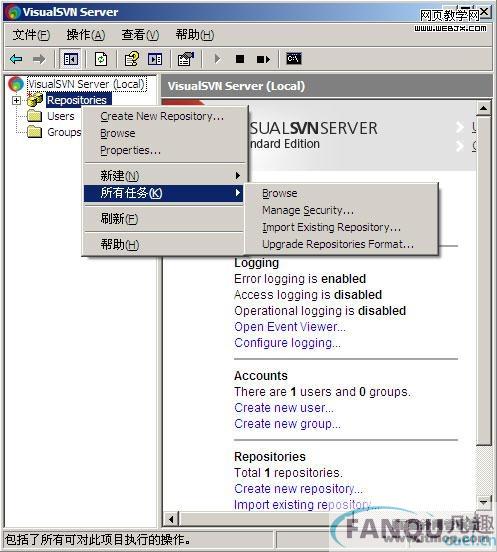

前文所述SVN客户端使用的时候,用的SVN服务器通常为外部,例如Google Code的服务器,不过,做为一个程序开发人员,就算自己一个人写程序,也应该有一个SVN版本控制系统,以便对开发代码进行有效的管理。这里我就介绍一个在Windows环境下简单快速搭建SVN服务器的方法

大小: 版本:

点击下载

黑客入侵后要做的事就是上传木马后门,为了能够让上传的木马不被发现,他们会想尽种种方法对其进行伪装。而作为被害者,我们又该如何识破伪装,将系统中的木马统统清除掉呢! 一、文件捆绑检测 将木马捆绑在正常程序中,一直是木马伪装攻击的一种常用手段

大小: 版本:

点击下载

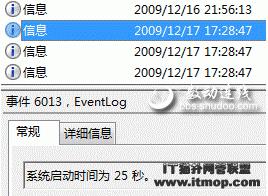

相信很多用户已经改用Windows 7,而关于Windows 7的启动速度问题也被人评说了良多,有的说跟XP对比,没有较着提高,甚至变得更慢,而有的又说启动速度很快,那么事实该若何查看系统的启动时刻呢?Windows 7在你的电脑上默示若何?其实,我们可以在Windows 7系统下直

大小: 版本:

点击下载

为您带来最新烟雨江湖女飞贼任务攻略(梦幻西游 5开DT LG ST HS PS 主任务抓鬼活动刷系统钱等 肿么加点(不PK)):

大小: 版本:

点击下载

虽然Linux和Windows NT/2000系统一样是一个多用户的系统,但是它们之间有不少重要的差别。对于很多习惯了Windows系统的管理员来讲,如何保证Linux操作系统安全、可靠将会面临许多新的挑战。本文将重点介绍Linux系统安全的命令。 passwd&n

大小: 版本:

点击下载

为了突破物理内存的限制,在操作系统中实现了“虚拟内存“技术。它使得应用程序可以操纵大于实际物理内存的空间。而且虚拟内存可以用来隔离每个进程,成为进程的安全保护网,使得每个进程都不受其他程序的干扰。如果swap空间不够会产生什么负面作用呢?

大小: 版本:

点击下载

如果你的电脑中一种新型的木马病毒你能怎么办?特别是一些未知类型的木马病毒,使用一般的杀毒软件或防木马软件是很难将其根除的,这时候我们就需要手动来清除这些病毒文件了。 其实我们只要能破坏这些病毒的启动条件,就可以达到清除病毒的目的,为此,就本

大小: 版本:

点击下载

1、对网站的代码进行检查,检查是否被黑客放置了网页木马和asp木马、网站代码中是否有后门程序。 2、对网站代码安全性进行检查,检查是否存在sql注入漏洞、上传文件漏洞等常见的危害站点安全的漏洞。 3、对服务器操作系统的日志进行分析,检查系统是否被

大小: 版本:

点击下载

远程桌面是管理员对Windows系统实施远程管理和维护的首先工具,当然也是攻击者窥视和企图接管的对象。因此,一个有经验的系统管理员在客户端或者服务器上开启远程桌面后定会进行一定的安全部署。对于Windows Server 2008来说,远程桌面是终端服务的一个功能,W

大小: 版本:

点击下载

Curl是Linux下一个很强大的http命令行工具,其功能十分强大。 1) 二话不说,先从这里开始吧! $ curl linuxidc.com“>http://www.linuxidc.com 回车之后,www.linuxidc.com 的html就稀里哗啦地显示在屏幕上了 ~ 2) 嗯,要想把读过来页面存下

大小: 版本:

点击下载

电脑中保存着各式各样的文件,当我们需要打开这些文件使用时,有没有发现这里面有很多小秘密呢?掌握这些秘密将使你的文件打开操作更加方便。 一、打开某一类文件 在弹出的文件打开窗口中,如果里面包括

大小: 版本:

点击下载

情景喜剧《武林外传》里有个“防盗八法“令人印象深刻,求功心切的捕快在一派太平盛世中把预防盗贼的举措演变成了一场闹剧。然而回到现实生活中,网络上的木马、病毒以及大量的恶意软件却容不得人们掉以轻心。笔者仅依靠一些免费的安全工具便基本保障了

大小: 版本:

点击下载

今日(5月30日),二次元MMO《蓝色协议》公布了战斗系统的介绍视频,主要展示了游戏中玩家们的组队战斗场景。本作PC日服将于2023年6月14日开始运营,登陆PS5、XSX/S和PC(Steam)。...,更多相关资讯,请关注本站《蓝色协议》专区。...

大小: 版本:

点击下载

对于linux新手来说,最感到迷惑的问题之一就是文件都存在哪里呢?特别是对于那些从windows转过来的新手来说,linux的目录结构看起来有些奇怪哦。所以,在这里讲一下linux下的主要目录以及它们都是用来干什么的。 / This is the root directory. The moth

大小: 版本:

点击下载

现在许多中小用户因业务发展,不断更新或升级网络,从而造成自身用户环境差异较大,整个网络系统平台参差不齐,服务器端大多采用 Linux系统的,而PC端使用Windows系统。所以在企业应用中往往是Linux/Unix和Windows操作系统共存形成异构网络。中小企业由于缺少经

大小: 版本:

点击下载

年未了,网络安全越发显得重要,最近黑客攻击事件是越来越多了,对于站长来说有时简直就是个恶梦。 这里我针对自己做站的一些安全经验,跟大家一起分享,也许我说的你可能觉得太简单,但是我希望可能还有一些朋友正需要这些信息,能帮到一二个也对得起我写这

大小: 版本:

点击下载

在客户这里做项目,发现客户给我的计算机上面在打开分区的时候,会另开一个窗口打开,查看了系统的文件夹选项,并将其还原为默认设置。发现情况依然,很明显,这台机器中毒了,磁盘下有autorun.inf这个东西! 现在大部分病毒和木马都

大小: 版本:

点击下载

相信有一部份的用户对Windows操作系统安全模式的应用还比较模糊,下面的我们就给大家讲讲Windows安全模式的应用技巧。 安全模式基础 安全模式是Windows操作系统中的一种特殊模式,经常使用电脑的朋友肯定不会感到陌生,在安全模式下用户可以轻松地修复

大小: 版本:

点击下载

既然认识了黑客攻击的危害性,而我们又不能“群起而攻之“,那样做太有违“侠义精神“了!所谓无风不起浪,如果我们堵住系统的缺口,让黑客无处下手,岂不更好!来看看都有哪些是黑客经常攻击的缺口。 ★不必

大小: 版本:

点击下载

如何优化内存的管理,提高内存的使用效率,尽可能地提高运行速度,是我们所关心的问题。下面介绍在Windows操作系统中,提高内存的使用效率和优化内存管理的几种方法。 1、改变页面文件的位置 其目的主要是为了保持虚拟内存的连续性。因为硬盘读取数据是靠

大小: 版本:

点击下载

crond 是Linux用来定期执行程序的命令。当安装完成操作系统之后,默认便会启动此任务调度命令。crond命令每分锺会定期检查是否有要执行的工作,如果有 要执行的工作便会自动执行该工作。而Linux任务调度的工作主要分为以下两类: 1、系统执行的工作:系统周

大小: 版本:

点击下载

究竟什么是“文件系统“?Sheryl Calish 介绍了这个概念以及它的实际应用 尽管内核是 Linux 的核心,但文件却是用户与操作系统交互所采用的主要工具。这对 Linux 来说尤其如此,这是因为在 UNIX 传统中,它使用文件 I/O 机制管理硬件设备和数据文件

大小: 版本:

点击下载

是抖音极速版安全中心在哪?1、进入抖音极速版,然后点击进入我的,点击进入上方的三横,进入设置。2、点击进入帐号与安全。...,更多相关攻略,请关注《抖音极速版》专区。...

大小: 版本:

点击下载

为您带来最新消逝的光芒所有安全区地图(消逝的光芒哪里绷带多):

1、消逝的光芒哪里绷带多

2、消逝的光芒加油站怎么变安全区

1、消逝的光芒哪里绷带多

药店的绷带多,在贫民窟断桥的帐篷也可以找到,在某些大楼的柜子里也有。贫...

大小: 版本:

点击下载

企业信息化技术的应用,以不可逆转。随着文件服务器、ERP管理软件等等在企业中生根发芽,应用服务器也逐渐在企业中普及起来。以前在企业中有一台应用服务器已经是了不起的事情,现在有两台、三台的,也不为怪了。 但是,企业应用服务器虽然增加了,可是对这

大小: 版本:

点击下载

理解邮件安全问题重点 在用户使用邮件软件时,如果没有恰当的保护,准许账户登录到邮件服务器的敏感信息是以明文形式从计算机发出的,这些信息要经过本地网络和互联网才能到达互联网。 用户都是以明文的形式发送或接收所有邮件消息的。这意味着如果用户

大小: 版本:

点击下载

随着计算机、移动数码设备的日益普及,包括照片、视频、音乐等数据时安全问题,已经成为人们关注的焦点。尤其是近年来包括希尔顿艳照、陈冠希艳照等事件的曝光,使人们更加关注数据的安全。从专业角度讲,数据安全问题是计算机安全问题的核心,数据的加密、访问

大小: 版本:

点击下载

为您带来最新暗黑破坏神2重制版mac系统(我的电脑可以玩暗黑破坏神3吗):

大小: 版本:

点击下载

1、网卡配置。 两块网卡,eth0为拨号网卡,IP:192.168.1.1(其他的地址也可);eth1为内网网卡,IP:192.168.0.1.掩码均为255.255.255.0. 局域网网段为192.168.0.0. 注意:此处两块网卡均不能设网关。 2、PPPoE软件的升级与安装 1) 在http:/

大小: 版本:

点击下载

上网的人中,很少有谁没被病毒侵害过。但在大多数人将注意力放在对付病毒上时,业内权威人士新近指出,现在要想保证上网安全,必须对以下这三种威胁同时设防。第一是以传统宏病毒、蠕虫等为代表的入侵性病毒;第二是以间谍软件、广告软件、网络钓鱼软件、木马程

大小: 版本:

点击下载

为您带来最新地牢战争2bug(地牢围攻2系统文字显示問題):

1、地牢围攻2系统文字显示問題

2、地牢围攻2破碎的世界不能窗口化

1、地牢围攻2系统文字显示問題

经过核实后将会做出处理,感谢您为社区和谐做出贡献。

2、地牢...

大小: 版本:

点击下载

随着Linux企业应用的扩展,有大量的网络服务器使用Linux操作系统。Linux服务器的安全性能受到越来越多的关注,这里根据Linux服务器受到攻击的深度以级别形式列出,并提出不同的解决方案。 对Linux服务器攻击的定义是:攻击是一种旨在妨碍、损害、削弱、破坏Linux服

大小: 版本:

点击下载

第一步,需要安装一个名为w3m的软件工具,打开终端,输入如下命令 sudo apt-get install w3m w3m-img -y 第二步,安装好w3m之后,在终端里面启动w3m,打开一个网址,比如w3m www.baidu.com 。现在是不是看到了只有在浏览器下面才能看到的百度首页呢?

大小: 版本:

点击下载

第三层交换机的预防病毒能力也是很强大的,特别是在网络攻击泛滥的今天,保证安全是网络设备最重要的一点。目前计算机网络所面临的威胁大体可分为两种:一是对网络中信息的威胁;二是对网络中设备的威胁。影响计算机网络的因素很多,主要是网络软件的漏洞和&quo

大小: 版本:

点击下载手机游戏排行榜