手机游戏排行榜

有一定网龄的朋友大概都知道,早期的网络攻击和恶意入侵主要来自外网,而且是少部分学习黑客技术的人所为,因此当时哪怕只是通过一个防火墙简单的封堵一些端口,检测一些特征数据包就能实现内网的安全。 然而,自冲击波病毒开始,病毒在局域网交换机疯狂传播

大小: 版本:

点击下载

与路由器不同,交换机的安全威胁主要来自局域网内部。出于无知、好奇,甚至是恶意,某些局域网用户会对交换机进行攻击。不管他们的动机是什么,这都是管理员们不愿看到的。为此,除了在规定、制度上进行规范外,管理员们要从技术上做好部署,让攻击者无功而返。本文

大小: 版本:

点击下载

L2-L4 层过滤 现在的新型交换机大都可以通过建立规则的方式来实现各种过滤需求。规则设置有两种模式,一种是MAC模式,可根据用户需要依据源MAC或目的MAC有效实现数据的隔离,另一种是IP模式,可以通过源IP、目的IP、协议、源应用端口及目的应用端口过滤数据

大小: 版本:

点击下载

宽带网接入交换机通常需要与用户终端直接连接,一旦用户终端感染蠕虫病毒,病毒发作就会严重消耗带宽和交换机资源,甚至造成网络瘫痪,这一现象在Slammer和冲击波事件中早已屡见不鲜。宽带接入交换机究竟面临哪些安全风险?怎样才能化解这些风险?接下

大小: 版本:

点击下载

笔者是某单位大楼的一名网络管理员,平时主要任务就是维护大楼局域网网络的安全、稳定运行。最近一段时间,隔三差五的,大楼局域网网络总会发生一些故障:有的时候某个工作子网能够正常访问Internet网络,但另外某个工作子网却不能正常上网访问

大小: 版本:

点击下载

安全交换机还是比较常用的,于是我研究了一下如何快速架设安全交换机系统,在这里拿出来和大家分享一下,希望对大家有用。网络时代的到来使得安全问题成为一个迫切需要解决的问题;病毒、黑客以及各种各样漏洞的存在,使得安全任务在网络时代变得无比艰巨。交

大小: 版本:

点击下载

笔者是某单位大楼的一名网络管理员,平时主要任务就是维护大楼局域网网络的安全、稳定运行。最近一段时间,隔三差五的,大楼局域网网络总会发生一些故障:有的时候某个工作子网能够正常访问Internet网络,但另外某个工作子网却不能正常上网访问;在同一个工作子网中

大小: 版本:

点击下载

第三层交换机的预防病毒能力也是很强大的,特别是在网络攻击泛滥的今天,保证安全是网络设备最重要的一点。目前计算机网络所面临的威胁大体可分为两种:一是对网络中信息的威胁;二是对网络中设备的威胁。影响计算机网络的因素很多,主要是网络软件的漏洞和&quo

大小: 版本:

点击下载

如何过滤用户通讯,保障安全有效的数据转发?如何阻挡非法用户,保障网络安全应用?如何进行安全网管,及时发现网络非法用户、非法行为及远程网管信息的安全性呢? 这里我们总结了6 条近期交换机市场上一些流行的安全设置功能,希望对大家有所帮助。 L2-

大小: 版本:

点击下载

今天机房新上架了10几台服务器和一台思科3560的三层交换机,由于需要在交换机上配置管理ip以及telnet功能,由于机房笔记本没有串口无发用consle线进行连接做相应的操作,于是让机房工作人员把三层交换与我们其中一个服务器连接,在linux下面进行com

大小: 版本:

点击下载

与路由器不同,交换机的安全威胁主要来自局域网内部。出于无知、好奇,甚至是恶意,某些局域网用户会对交换机进行攻击。不管他们的动机是什么,这都是管理员们不愿看到的。为此,除了在规定、制度上进行规范外,管理员们要从技术上做好部署,让

大小: 版本:

点击下载

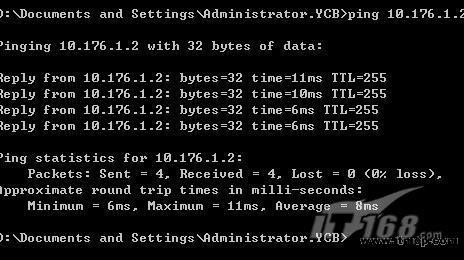

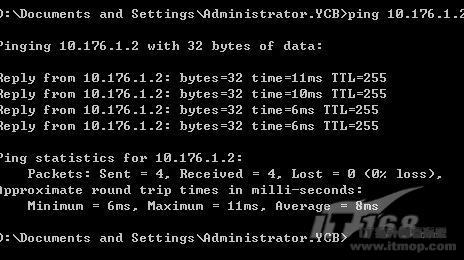

在局域网内如何查杀攻击病毒呢?以下分两类来详细讲解: ARP 地址攻击查找流程 1、如果客户端PC与网关无法通讯,首先在客户端ping 网关地址后,然后在dos窗口下执行 arp –a 查看网关的mac地址,记录下网关MAC地址。到交换机上查找交换机的MAC地址(例

大小: 版本:

点击下载

1. 组网需求 * 小区用户PC2、PC3、PC4分别与交换机的以太网端口Ethernet1/0/2、Ethernet1/0/3、Ethernet1/0/4相连 * 交换机通过Ethernet1/0/1端口与外部网络相连 * 小区用户PC2、PC3和PC4之间两两不能互通 2. 组网图图1-1 端口隔离配置组网示例图

大小: 版本:

点击下载手机游戏排行榜